- IDCFクラウド Type S

- サービスご利用ガイド

- Edgeゲートウェイを設定する

- VPN接続を設定する

VPN接続を設定する

本サービスと他クラウドサービスとのVPN接続を設定する方法を説明します。

-

ユーザ管理者の権限を持つユーザで、セルフポータルサイトにログインします。

-

「テナント設定」タブをクリックします。

-

左ペインで「Edgeゲートウェイ」をクリックします。

Edgeゲートウェイの一覧が表示されます。

-

VPNを設定するEdgeゲートウェイを右クリックし、「サービス設定」をクリックします。

「サービスの構成」画面が表示されます。

-

左ペインで「VPN」をクリックし、「VPNを有効化」にチェックを入れます。

-

「公開IPの構成」をクリックし、VPNで利用するグローバルIPアドレスを選択します。

- check

- 重要

選択したグローバルIPアドレスはIPSecVPN専用となり、NAT/ファイアウォール/ロードバランサでは使用不可となります。

-

「追加」ボタンをクリックします。

VPNの構成を選択し、「編集」ボタンをクリックすると編集できます。

VPNの構成を選択し、「削除」ボタンをクリックすると削除できます。

「VPNの構成の追加」画面が表示されます。

-

各項目を設定し、「OK」ボタンをクリックします。

- check

- 重要

VPN接続先の設定で「共有キー」が必要になるため、ここで控えを取ります。

項目 説明 名前 VPN接続の名前を入力します。 説明 VPN接続の説明を256文字以内で入力します。 有効化 チェックを入れると、VPNを有効化します。 VPNの確立先 VPNの接続先を選択します。 ローカルネットワーク VPN接続するローカルネットワークを選択します。

※テナントネットワーク(ゲートウェイ接続)のみ選択可能です。ピアネットワーク VPN接続先のローカルネットワークを入力します。 ローカルエンドポイント 「公開IPの構成」で選択したグローバルIPアドレスが表示されます。 ローカルID VPN接続するEdgeゲートウェイの外部IPアドレス(グローバルIPアドレス)を入力します。 ピアID VPN接続先のEdgeゲートウェイの外部IPアドレスを入力します。 ピアIP VPN接続先の外部IPアドレス(グローバルIPアドレス)を入力します。

接続先がvCloud AirやvCloud Datacenter Serviceの場合、ピアIDと同じグローバルIPアドレスです。IKEバージョン IKEプロトコルを選択します。

IKEv1/IKEv2/IKE-Flexダイジェストアルゴリズム ダイジェストアルゴリズムを選択します。

SHA2 256/SHA2 384/SHA2 512/SHA 1暗号化プロトコル 暗号化プロトコルを選択します。

AES-256/AES/AES-GCM-128/AES-GCM-192/AES-GCM-256共有キー 暗号化のための共有キーが表示されます。自動で64文字の英数字が生成されます。入力も可能です。 - キーを表示:チェックを入れると、「共有キー」の文字列が表示されます。

Diffie-Helmanグループ Diffie-Helmanグループを選択します。

DH2/DH5/DH14/DH15/DH16/DH19/DH20/DH21「サービスの構成」画面に戻ります。

-

ファイアウォールにルールを追加し、VPN接続先との通信を許可します。

ファイアウォールを設定する方法は、 「ファイアウォールを設定する」 を参照してください。

-

VPN接続先で、同様にVPNとファイアウォール設定を行います。

詳細は、接続先サービスの説明書を参照してください。

-

「サービスの構成」画面で、作成したVPN接続の「ステータス」欄にチェックが入っていることを確認します。

-

「OK」ボタンをクリックします。

VPN接続の設定が完了します。

- check

- 重要

IPsec-VPN機能を利用する際の注意事項

下記1,2,3のすべての条件に一致する IPsec-VPN の構成は非サポートとなりますので、ご注意ください。

1. [ローカルエンドポイント]と[ピアエンドポイント]の組み合わせが他のサイトと重複

2. [ローカルネットワーク]が他のサイトと重複

3. [ピアネットワーク]が他のサイトと重複

上記のサイトとは[サービスの構成] - [VPN]におけるテーブルの 1 行にあたります。

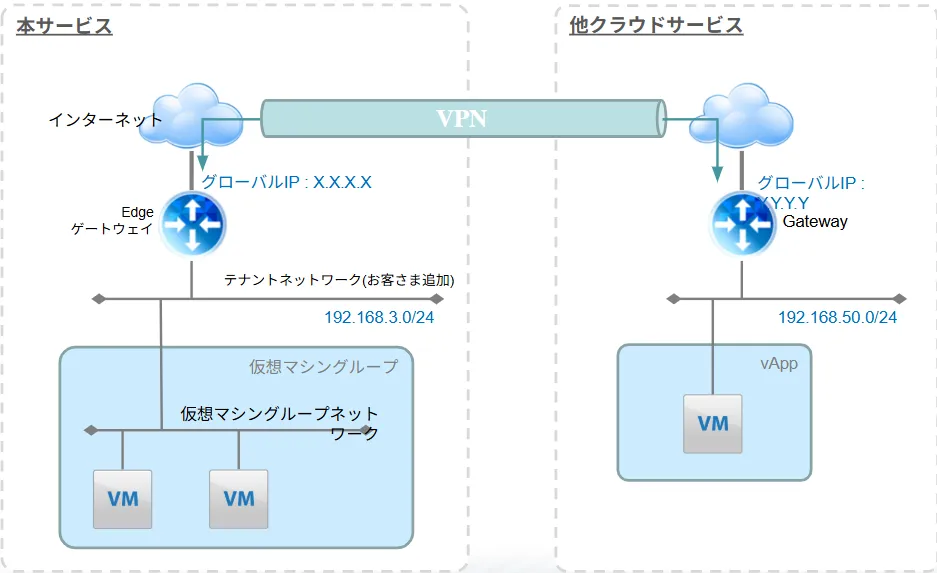

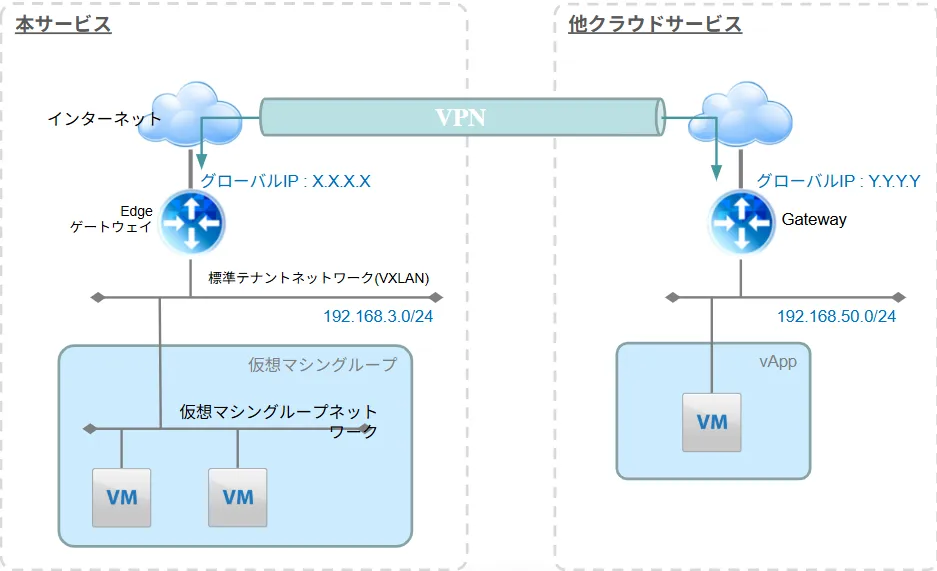

VPN接続の設定例

図のとおり構成するには、以下のように設定します。

- IDCFクラウド Type S側VPN設定例

| 項目 | 値 |

|---|---|

| 名前 | To_Cloud |

| 説明 | VMware vCloud (テナントXXXX)への接続 |

| 有効化 | チェックを入れる |

| VPNの確立先 | リモートネットワーク |

| ローカルネットワーク | 192.168.3.0/24 |

| ピアネットワーク | 192.168.50.0/24 |

| ローカルエンドポイント | 「公開IPの構成」で選択したグローバルIPアドレス |

| ローカルID | X.X.X.X |

| ピアID | Y.Y.Y.Y |

| ピアIP | Y.Y.Y.Y |

| IKEバージョン | IKEv1 |

| ダイジェストアルゴリズム | SHA-256 |

| 暗号化プロトコル | AES-256 |

| 共有キー | デフォルト |

| Diffie-Hlmanグループ | DH2 |

- IDCFクラウド Type S側ファイアウォールルールの設定例(VPN接続先への通信)

| 項目 | 値 |

|---|---|

| 有効 | チェックを入れる |

| 名前 | VPN_out |

| ソース | 192.168.3.0/24 |

| ソースポート | - |

| ターゲット | 192.168.50.0/24 |

| ターゲットポート | - |

| プロトコル | 任意 |

| アクション | 許可 |

- IDCFクラウド Type S側ファイアウォールルールの設定例(VPN接続先からの通信)

| 項目 | 値 |

|---|---|

| 有効 | チェックを入れる |

| 名前 | VPN_in |

| ソース | 192.168.50.0/24 |

| ソースポート | - |

| ターゲット | 192.168.3.0/24 |

| ターゲットポート | - |

| プロトコル | 任意 |

| アクション | 許可 |

- 他クラウドサービス側VPN設定例

| 項目 | 値 |

|---|---|

| 名前 | To_Whitecloud_ASPIRE |

| 説明 | IDCFクラウド Type S(テナント XXXX)への接続 |

| このVPN構成を有効化 | チェックを入れる |

| VPNの確立先 | リモートネットワーク |

| ローカルネットワーク | 192.168.50.0/24 |

| ピアネットワーク | 192.168.3.0/24 |

| ローカルエンドポイント | SharedExternal<yy> |

| ローカルID | Y.Y.Y.Y |

| ピアID | X.X.X.X |

| ピアIP | X.X.X.X |

| 暗号化プロトコル | AES-256 |

| 共有キー | デフォルト |