フォーム読み込み中

ご覧いただきありがとうございます。ソフトバンクの蒋です。

Alibaba Cloud VPN Gateway は、Alibaba Cloud 上の VPC とオンプレミス環境や他クラウド環境を安全に接続するためのサービスであり、ハイブリッドクラウド構成や拠点間接続で広く利用されています。

通常、VPN Gateway を利用する際は、クラウド側とオンプレミス側の CIDR が重複しない設計が推奨されます。CIDR が重複していなければ、ルーティングが明確になり、意図しない通信経路やトラブルを回避しやすくなります。

一方で、実際の業務システムでは、

既存オンプレミス環境の CIDR を変更できない

複数拠点・複数クラウドとの接続要件がある

過去の設計により広いアドレス帯(/8 や /16)が既に利用されている

といった理由から、CIDR の重複を完全に避けることが難しいケースも少なくありません。

本記事では、CIDR が重複する構成を実際に検証し、通信できないケースとできたケースを比較することで、Alibaba Cloud VPN Gateway のルーティング仕様上の注意点と、設計・運用時に押さえておくべきポイントを紹介します。

1.CIDR が重複しないケースの検証

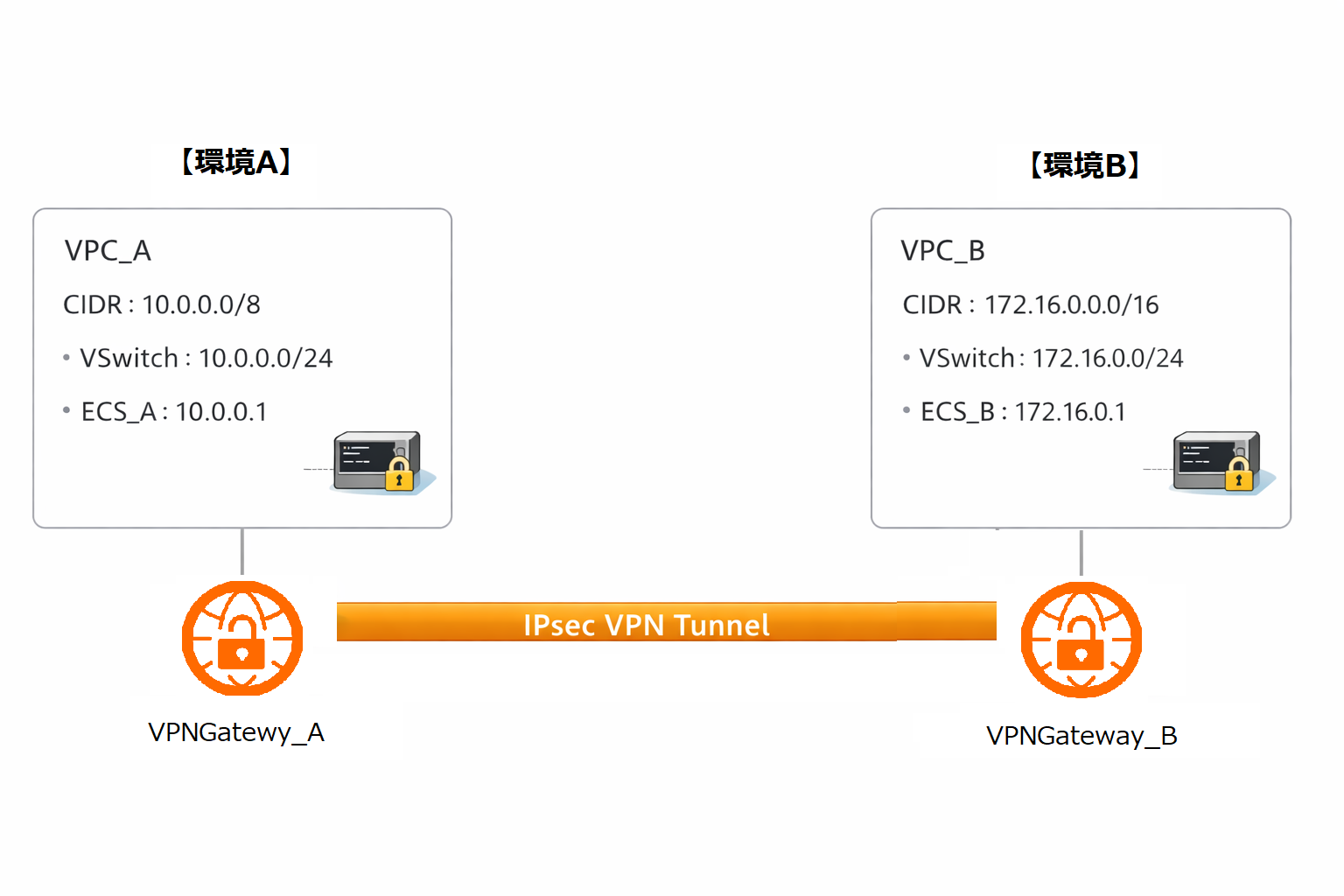

まずは、CIDR が重複しない構成において、VPN Gateway が正常に動作することを確認したいと思います。この検証環境は、後続で紹介する「CIDR が重複するケース」との比較を目的としています。

この検証は、2つのVPC間でのVPN接続の確立を目的としています。両端の CIDR は明確に分離されており、ルーティングの競合が発生しない構成です。

環境A

VPC CIDR:10.0.0.0/8

VSwitch CIDR:10.0.0.0/24

VPN Gateway:1 台

ECS:1 台(疎通確認用)

環境B

VPC CIDR:172.16.0.0/16

VSwitch CIDR:172.16.0.0/24

VPN Gateway:1 台

ECS:1 台(疎通確認用)

ここでは、実際に構築する手順を簡単に整理します。

1-1. Alibaba Cloud VPC と配下にECS、VPNGatewayを作成します。

環境A | 環境B |

- CIDR:10.0.0.0/8 - VSwitch:10.0.0.0/24 - ECS_A:10.0.0.1 - VPNGateway_A | - CIDR:172.16.0.0/16 - VSwitch:172.16.0.0/24 - ECS_B:172.16.0.1 - VPNGateway_B |

1-2. 両方の VPN Gateway の Customer Gateway に、相互のグローバル IP アドレスを指定して作成します。

1-3. IPsec接続を設定する際、宛先ルーティングモード(Local CIDR、Remote CIDRの指定は不要)を使用します。暗号化および認証方式については、デフォルト設定を適用します。

1-4. VPNGateway ルーティングを設定します。

VPNGateway_Aのルートテーブルに、VPNトンネルを宛先とするルートとして 172.16.0.0/16 を追加

VPNGateway_Bのルートテーブルに、VPNトンネルを宛先とするルートとして 10.0.0.0/8 を追加

1-5. VPC ルーティングと ECS セキュリティグループの設定を実施します。

VPC ルートテーブル:

VPC_A のルートテーブルに、VPNGateway_Aを宛先とするルートとして 172.16.0.0/16 を追加

VPC_B のルートテーブルに、VPNGateway_Bを宛先とするルートとして 10.0.0.0/8 を追加

ECS セキュリティグループ:

両方の ECS のセキュリティグループで、ICMP を許可

1-6. 疎通確認を行い、双方向で疎通できることを確認します。

ECS_A から対向 ECS_B への ping

ECS_B から対向 ECS_A への ping

この構成では、VPN トンネルの確立および通信の両方が問題なく動作します。次の章では、同様の手順で構築した 「CIDR が重複するケース」 を紹介し、挙動が変わるのかを比較します。

2.CIDR が重複するケースの検証

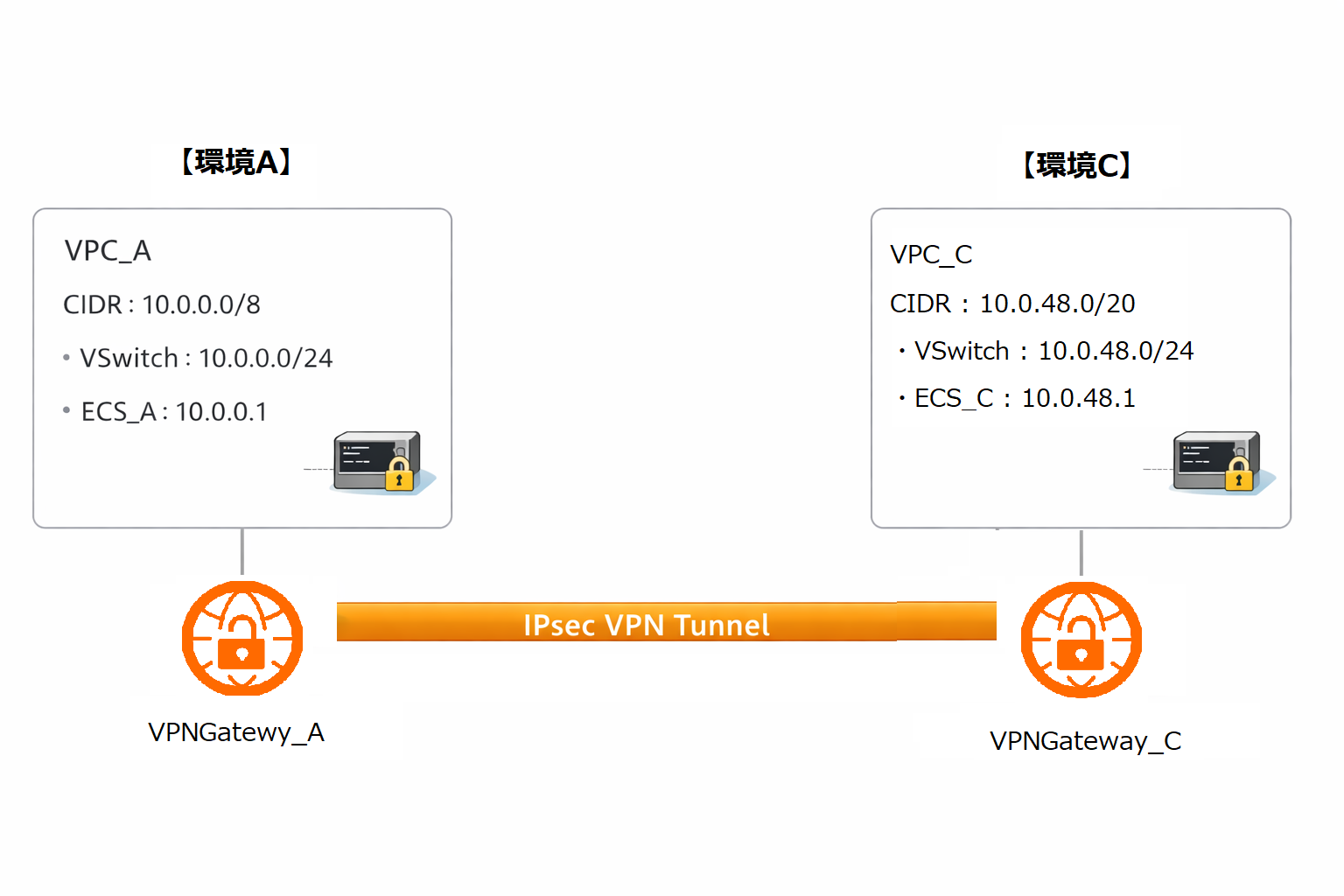

次に、CIDR が重複する構成において VPN Gateway の挙動を検証します。

本章では、前章とできるだけ同一の構成・手順を用い、CIDR の違いのみが結果に与える影響を確認します。

環境A

VPC CIDR:10.0.0.0/8

VSwitch CIDR:10.0.0.0/24

VPN Gateway:1 台

ECS:1 台(疎通確認用)

環境C

VPC CIDR:10.0.48.0/20

VSwitch CIDR:10.0.48.0/24

VPN Gateway:1 台

ECS:1 台(疎通確認用)

この構成では、10.0.48.0/24 が 10.0.0.0/8 に包含される形で CIDR が重複しています。構築手順は前章と同様です。相違点は CIDR 設定のみとなります。

2-1. Alibaba Cloud VPC と配下にECS、VPNGatewayを作成します。

環境A | 環境C |

- CIDR:10.0.0.0/8 - VSwitch:10.0.0.0/24 - ECS_A:10.0.0.1 - VPNGateway_A | - CIDR:10.0.48.0/20 - VSwitch:10.0.48.0/24 - ECS_C:10.0.48.1 - VPNGateway_C |

2-2. 両方の VPN Gateway の Customer Gateway に、相互のグローバル IP アドレスを指定して作成します。

2-3. IPsec接続を設定する際、宛先ルーティングモード(Local CIDR、Remote CIDRの指定は不要)を使用します。暗号化および認証方式については、デフォルト設定を適用します。

2-4. VPNGateway ルーティングを設定します。

VPNGateway_Aのルートテーブルに、VPNトンネルを宛先とするルートとして 10.0.48.0/20 を追加

VPNGateway_Cのルートテーブルに、VPNトンネルを宛先とするルートとして 10.0.0.0/8 を追加

2-5. VPC ルーティングと ECS セキュリティグループの設定を実施します。

VPC ルートテーブル:

VPC_A のルートテーブルに、VPNGateway_Aを宛先とするルートとして10.0.48.0/20 を追加

VPC_C のルートテーブルに、VPNGateway_Bを宛先とするルートとして 10.0.0.0/8 を追加

ECS セキュリティグループ:

両方の ECS のセキュリティグループで、ICMP を許可

2-6. 疎通確認を行い、双方向で疎通できないことを確認します。

ECS_A から対向 ECS_C への ping

ECS_C から対向 ECS_A への ping

3. CIDR が重複する場合に通信できない理由

前章の検証結果から、CIDR が包含関係で重複する構成では、VPN トンネル自体は正常に確立しますが、ICMPデータ通信が成立しないという挙動を確認しました。本章では、この事象が発生する理由について、Alibaba Cloud社に確認した結果を解説します。

3-1. VPN Gateway におけるルーティングの基本動作

VPN Gateway の動作はルーティングテーブルの設定に基づいて制御されます。静的ルーティングを使用する場合、以下のようになります。

カスタマー CIDR 向けルート: ユーザーが明示的に設定でき、VPN Gateway のルートテーブルで確認可能

ローカル VPC 向けルート: ユーザーが明示的に設定・確認することはできない

3-2. ローカル VPC 向けルートの仕組み

VPN Gateway のルートテーブル上には表示されませんが、実際には内部的に以下のようなルートが存在しているとのことです。

0.0.0.0/0 → Next Hop: Local VPC |

つまり VPN Gateway は、以下の動作を前提として設計されています。

Customer CIDR として指定された宛先 → VPN トンネルへ転送

それ以外の宛先 → ローカル VPC 側へ転送

3-3. CIDR が包含関係にある場合のルーティング競合

両方のケースにおいて、VPNGateway_Aの対向先のルーティング設定は以下の通り共通しています。

10.0.0.0/8 → Next Hop:VPN Tunnel

0.0.0.0/0 → Next Hop:Local VPC

CIDRが重複しないケースでは、172.16.0.0/16が0.0.0.0/0にマッチし、ローカルVPCに転送されるため問題ありません。

しかし、CIDRが重複するケースでは、ロンゲストマッチのルールにより、10.0.48.0/20が0.0.0.0/0ではなく、10.0.0.0/8にマッチしてしまいます。その結果、意図したローカルVPCではなく、VPNトンネルにトラフィックが折り返されてしまいます。

4. CIDR が重複する場合の回避策

これまでの検証から、Alibaba Cloud VPN Gateway では、CIDR が包含関係で重複する構成において、VPN トンネルは正常に確立するものの、通信が成立しないケースがあることを確認しました。この挙動は、VPN Gateway 内部のルーティング仕様に起因すると考えられます。

一方で、VPN Gateway の設定を適切に調整することで、この問題を回避できる方法が存在します。本章では、実運用で有効な二つの回避方法について紹介します。

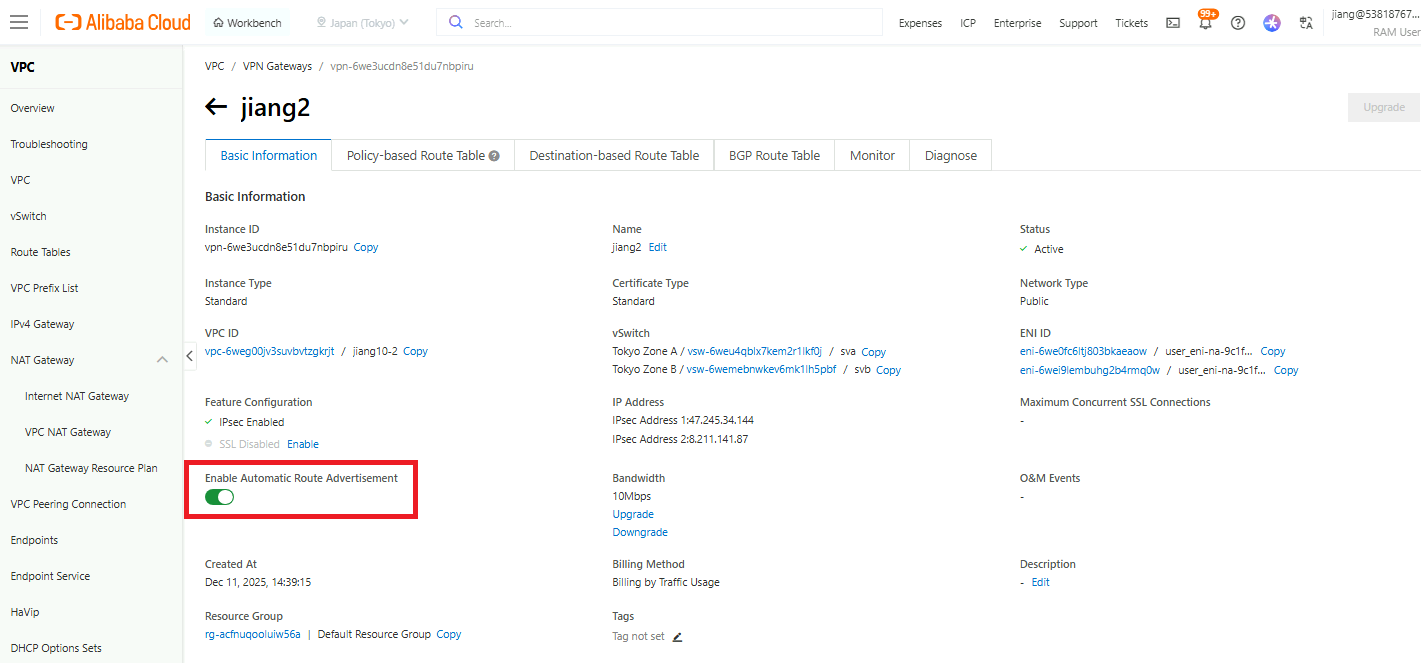

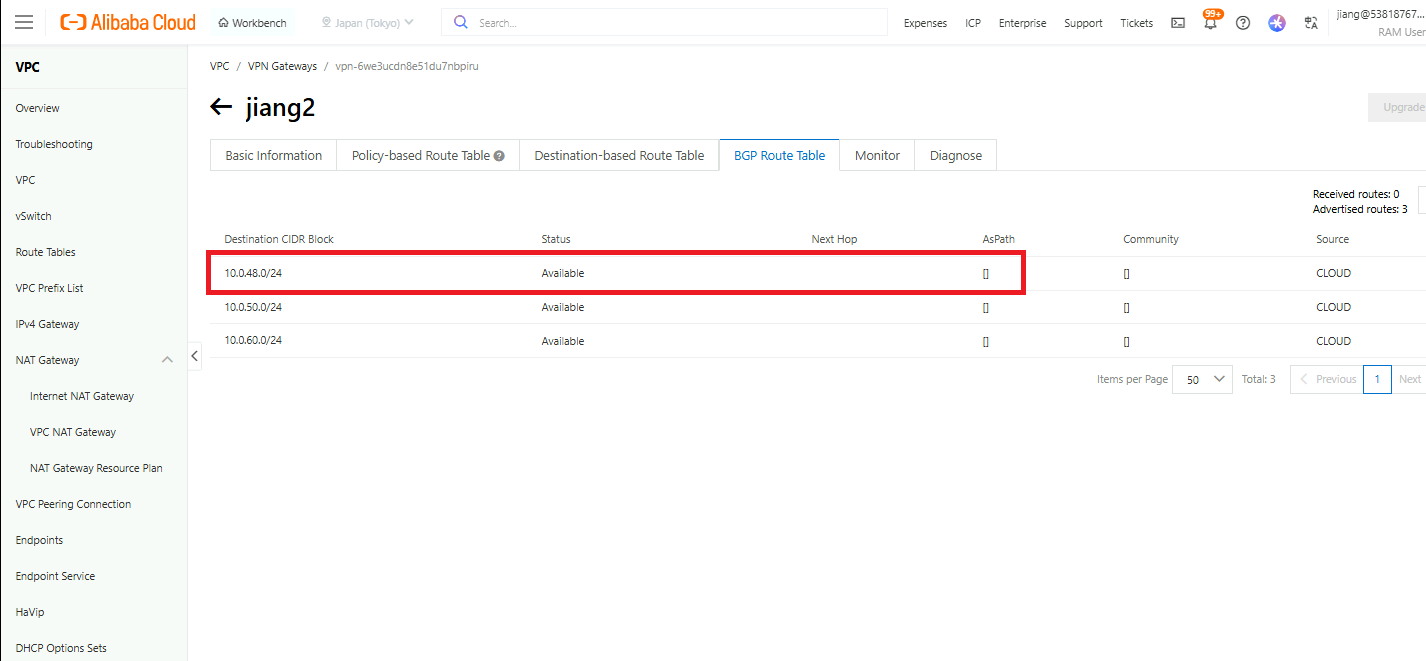

4-1. 回避方法①:ルーティング同期機能を有効化する

一つ目の回避方法は、VPN Gateway コンソールにある「ルーティング同期」機能を有効化する方法です。この機能を有効にすると、VPC に設定されているシステムルーティングが VPN Gateway のルーティングテーブルに同期され、ローカル VPC 向けのルートが明示的に追加されます。

今回の検証構成では、ルーティング同期を有効化することで、VPN Gateway_C のルーティングテーブルに以下のルートが追加されます。

10.0.48.0/24 → Next Hop:Local VPC (RT同期有効化による追加)

10.0.0.0/8 → Next Hop:VPN Tunnel

0.0.0.0/0 → Next Hop:Local VPC

ロンゲストマッチのルールが適用されるため、10.0.48.0/20は10.0.0.0/24にマッチし、適切にローカルVPCへ振り分けられます。これにより、CIDRが包含関係で重複している構成でも、意図したルートを経由して通信することが可能になります。

4-2. 回避方法②:VPN Gateway に設定する CIDR を調整する

二つ目の回避方法は、VPN Gateway のルーティングテーブルに設定する CIDR を見直す方法です。VPN Gateway では、Customer CIDR として指定した範囲の通信のみが VPN トンネルに転送されるため、CIDR の指定方法が通信可否に直接影響します。

ローカル VPC の CIDR が 10.0.48.0/20 の場合に、Customer CIDR として 10.0.0.0/8 のような広い範囲を指定すると、ローカル VPC と包含関係で重複し、前章で説明したルーティング競合が発生します。このような場合は、実際に通信が必要な範囲に CIDR を絞り、ローカル VPC の CIDR と重複しないアドレス帯を指定することで回避できます。

例えば、VPN Gateway_C のルーティングテーブルに以下のように設定することで、ルーティング競合を回避できます。

10.0.0.0/24 → Next Hop:VPN Tunnel

0.0.0.0/0 → Next Hop:Local VPC

この方法では、ルーティング同期機能を利用しなくても、シンプルな構成で安定した通信が可能となります。ただし、通信先が限定されるため、将来的な拡張を考慮した CIDR 設計が必要です。

5.おわりに

本記事では、Alibaba Cloud VPN Gateway における CIDR 重複時の挙動について検証し、通信できないケースの原因と回避策を整理しました。

CIDR が包含関係で重複する構成では、VPN トンネルは確立しても通信が成立しない場合がありますが、ルーティング同期機能の有効化や、VPN Gateway に設定する CIDR を適切に調整することで回避可能です。

CIDR の重複が避けられない場合でも、VPN Gateway のルーティング仕様を理解したうえで設計・検証を行うことが重要です。

最後までお読みいただき、ありがとうございました。本記事が設計や運用の参考になれば幸いです。

関連サービス

Alibaba Cloudは中国国内でのクラウド利用はもちろん、日本-中国間のネットワークの不安定さの解消、中国サイバーセキュリティ法への対策など、中国進出に際する課題を解消できるパブリッククラウドサービスです。

MSP(Managed Service Provider)サービスは、お客さまのパブリッククラウドの導入から運用までをトータルでご提供するマネージドサービスです。

おすすめの記事

条件に該当するページがございません