フォーム読み込み中

2022年に入り、Emotetと呼ばれるマルウェア(コンピュータウイルス)の感染数が爆発的に伸びています。本Blogでは日本のマルウェア検知・対策製品市場で高いシェアを持つCybereasonのプロフェッショナルによる講演をもとに、Emotetの特徴と対抗手段をご紹介します。

また、本記事は2022年3月22日に開催されたソフトバンク主催のウェビナー「改めて見直したい、Emotet対策 ~「Cybereason」で防ぐセキュリティインシデントの拡大~」の内容を再録したものです。

船山健介氏

サイバーリーズン・ジャパン株式会社

パートナー営業本部 セールスエンジニア

Emotetとは

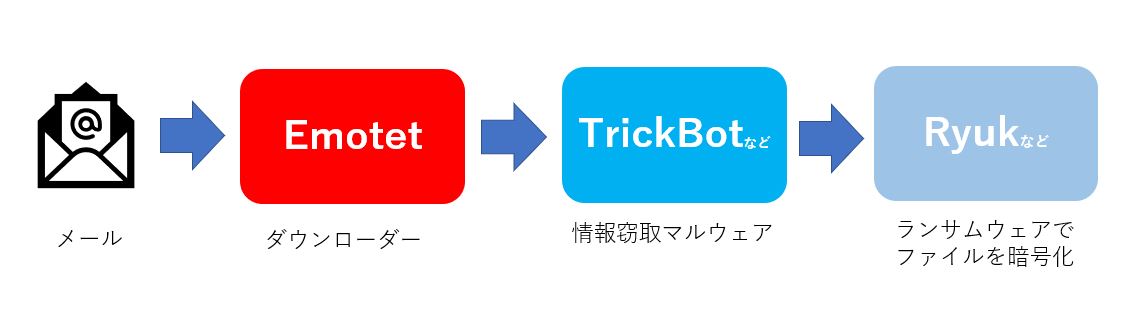

Emotetはランサムウェア*など、情報を搾取するツールの呼び水となるマルウェアです。

日本国内では2021年1月に感染の第1ピークを迎え、その後下火となり一時は根絶宣言が出されたものの再燃し、2022年には2020年の約5倍もの感染数が報告されています。

Emotetは主にメールに添付されたファイルに仕込まれて送られてきます。。知らない送信元であったり文章が不自然であれば警戒して添付ファイルを開いたりはしないものですが、Emotetのメールは比較的自然な日本語文で知り合いを装って送られてくるため、つい添付ファイルを開いてしまい感染してしまうというケースが多発しています。

*ランサムウェア : 企業のファイルなどを暗号化するマルウェア。サイバー攻撃にはランサムウェアで企業の情報を暗号化したうえで、もとに戻すことを条件に金銭を要求する手口がある

Emotetに感染した場合の影響

Emotetの感染により発生する問題には以下のようなものがあります。

①端末やブラウザに保存されたパスワード等の認証情報が窃取される

②窃取されたパスワードの悪用によりネットワーク内に感染が広がる

③メールアカウントとパスワードが窃取される

④メール本文とアドレス帳の情報が窃取される

⑤窃取されたメールアカウントや本文などが悪用され、Emotetの感染を広げるメールが発信される

⑥ほかのマルウェアへ感染させる(ランサムウェアなど)

さらに、盗んだメールなどの情報をもとにして攻撃を拡大し、サプライチェーン攻撃*に発展することもあるため、企業にとって大変な脅威です。

また、2022年4月から個人情報保護法が改正され、企業が個人情報を漏えいさせた場合の罰則が強化されました。Emotetが流行する中こうした状況の変化からも、企業が自衛する必要性が高まっています。

*サプライチェーン攻撃:サプライチェーンの中でセキュリティが弱い企業をサイバー攻撃して、そこを足掛かりに大企業などの重要な情報を狙う手法

Emotetの手口

Emotetの特徴として、窃取したメールアカウントや本文の情報を取り込んでより自然な日本語に近づけていき、実在の取引先や人物を装うことがあります。さらに、取引などでやり取りしていた本物のファイルを盗用することで、メールを送られた側は不審に思うことなくEmotetが仕込まれたファイルを開封してしまうのです。

また、Emotetが仕込まれた添付ファイルはパスワード付きZIPファイルの形式で送られてくることがあります。一部のセキュリティソフトはこうした形式のファイルを脅威と認識しないため、Emotetの侵入を検知することができない場合があります。

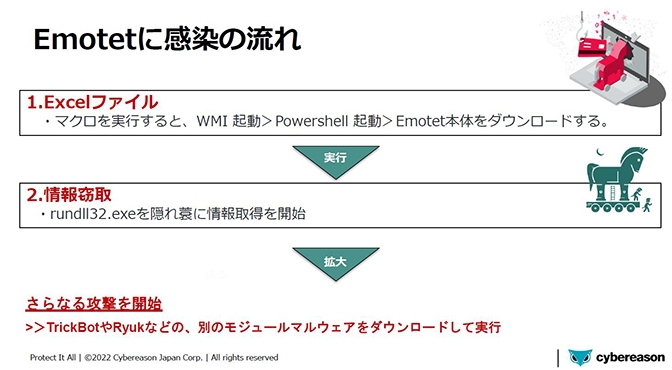

下図はEmotet感染の流れを図で示したものです。EmotetはWindowsの標準機能であるWMI*Powershell*、rundll32.exe*などを悪用して、端末に侵入します。

*WMI : WIndows Management Instructions.Windows OSにおけるシステム管理の共通基盤

*Powershell : 指定したプログラムを起動するためのユーザインターフェース

*rundll32.exe : ライブラリファイルを実行するためのファイル

Emotet対策に有効なセキュリティツール「Cybereason」

Cybereasonはイスラエル創業、現在は米国ボストンに本社を置くサイバーセキュリティ企業です。日本市場ではCybereasonJapanがEDR(脅威の検知と対応)やIR(インシデント対応サービス)などを展開し、特にEDR市場では1位を獲得しています。

中でもCybereason Complete Endpoint ProtectionはNGAV(次世代アンチウイルス)とEDRの両方を備えた実用的なサイバーセキュリティ製品で、Emotet対策にも有効です。

Cybereason Complete Endpoint ProtectionのNGAVは6層の防御によって、Emotetを含む殆どのマルウェアの侵入を阻みます。さらに、万が一侵入された場合でもEDRで感染を感知し、攻撃の封じ込めや感染箇所の切り離しなどの対処を行うことができるため、サイバー攻撃に対して非常に強力な対策手段となります。

情報を集めて、Emotetに対抗しましょう

Emotetの被害はここ数年急増しており、手口も巧妙化しています。どの企業でも感染の恐れはありますので、Emotetの知識を蓄え対策を立てる必要があります。本講演ではEmotetに関する基本的な知識だけでなく、セキュリティツールを活用することでどのようにEmotetへの防御対策を進めることができるかを具体的にご紹介します。ぜひ下記のリンクよりご確認ください。

改めて見直したい、Emotet対策

本ウェビナーでは、「Cybereason」のご紹介とともに、再び猛威を振るうEmotetについて、直近の被害例や手口、感染した場合の影響と脅威についてお伝えします。Emotet対策に「Cybereason」がどのように活用できるのかをご説明しますので、情報システム部門の方やEmotet等セキュリティ対策をご検討中の方は、ぜひご視聴ください。

おすすめの記事

条件に該当するページがございません